别被“rox”后缀骗了!rox勒索病毒的真实身份与防御

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

.rox勒索病毒是2026年最危险的“隐形刺客”,它利用在线密钥加密和系统破坏手段,让数据恢复变得异常艰难。本文将揭示其核心攻击逻辑,并提供从紧急止损到长效防御的实战指南,助您守住数据底线。

别被“rox”后缀骗了!rox勒索病毒的真实身份与防御

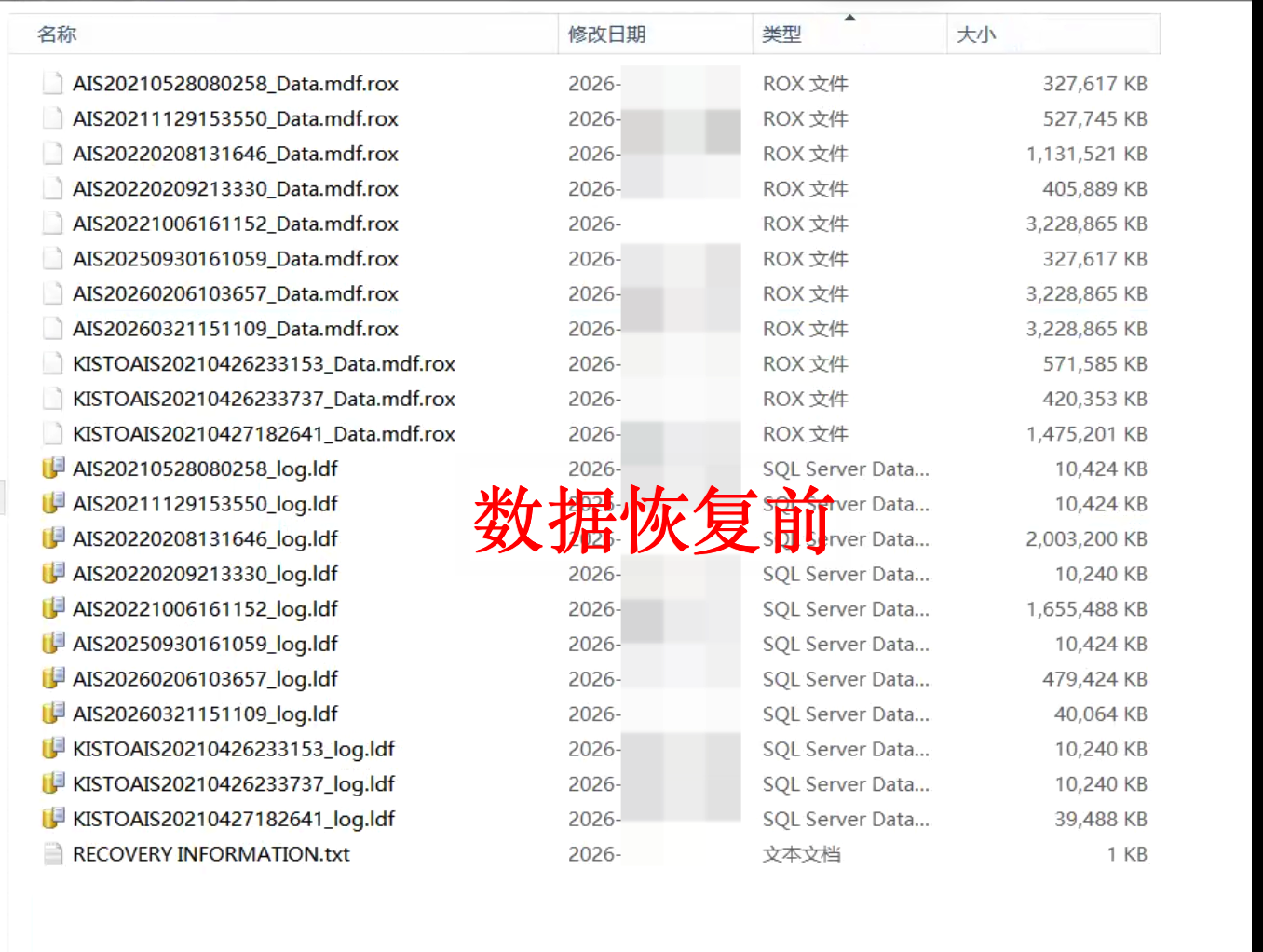

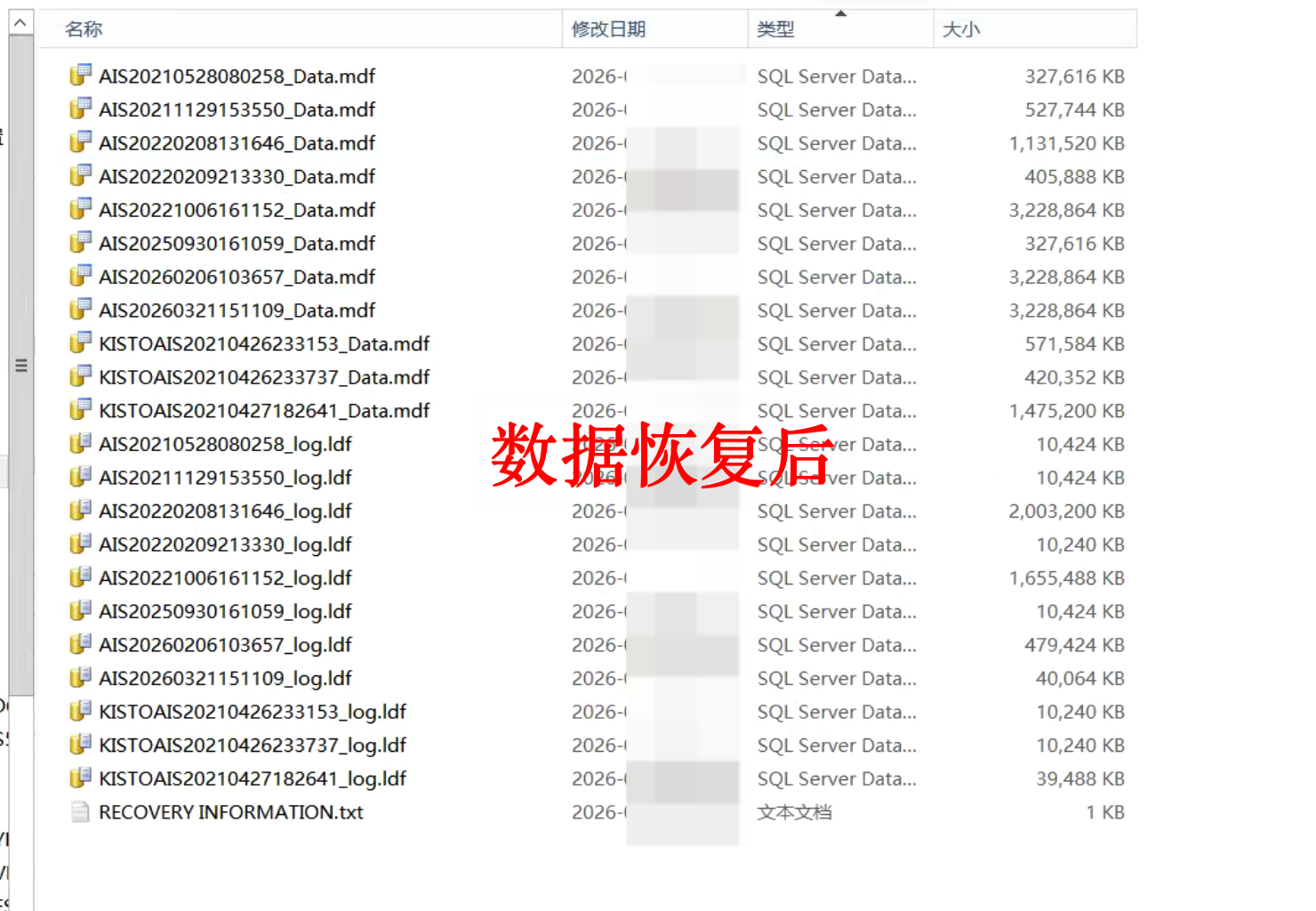

案例简介:

.rox勒索病毒是2026年最危险的“隐形刺客”,它利用在线密钥加密和系统破坏手段,让数据恢复变得异常艰难。本文将揭示其核心攻击逻辑,并提供从紧急止损到长效防御的实战指南,助您守住数据底线。

导言

.rox勒索病毒是2026年最危险的“隐形刺客”,它利用在线密钥加密和系统破坏手段,让数据恢复变得异常艰难。本文将揭示其核心攻击逻辑,并提供从紧急止损到长效防御的实战指南,助您守住数据底线。如果您的机器遭遇勒索病毒的袭击时,我们的vx技术服务号(data788)是您坚实的后盾,共享我们的行业经验和智慧,助您迅速恢复运营。

深度解析:在线密钥加密机制与“无解”困局

1. 什么是“在线密钥”?(一对一的“数字手铐”)

在勒索病毒的世界里,密钥就像是锁住您文件的“钥匙”。.rox病毒采用的“在线密钥”机制,意味着这把钥匙是独一无二且远程托管的。

-

生成过程:当病毒入侵您的电脑后,它会立即连接黑客的指挥控制服务器(C2 Server)。服务器会针对您的这台机器(通常基于硬件ID、MAC地址或随机生成的ID)生成一对唯一的非对称加密密钥(公钥和私钥)。

-

加密逻辑:病毒使用公钥在本地加密您的文件,而能够解开这些文件的私钥则被立即上传并保存在黑客的服务器上,绝不会出现在您的电脑硬盘里。

-

结果:这就好比给每个受害者都定制了一把世界上独一无二的锁,而钥匙只掌握在黑客手中。

2. 为什么它比Stop/Djvu更绝望?(“离线密钥”的误区)

很多受害者之所以感到困惑,是因为他们听说过Stop/Djvu家族(如.djvu, .stop等后缀)有时可以通过Emsisoft等工具免费解密。这是因为Stop/Djvu家族在无法连接服务器时,会退而求其次使用一个硬编码在病毒程序内部的“离线密钥”。

-

Stop/Djvu的漏洞:安全专家可以从病毒样本中提取出这个通用的“离线密钥”,从而制作出万能解密工具。

-

.rox的进化:根据安全情报,.rox(Weaxor家族)几乎不再使用离线密钥。无论网络状况如何,它都强制尝试使用在线模式,或者其代码中根本没有预设通用的离线密钥。

-

结论:这意味着每台中毒电脑的文件都是被“独立”锁死的。即便您从网上下载了另一个被.rox加密的文件,它的密钥也无法解开您的文件。

3. 技术层面的“死结”:RSA-4096与AES-256

.rox病毒通常采用混合加密体制,这在数学上几乎是无解的:

-

文件内容加密:使用AES-256算法(对称加密)快速加密文件数据。

-

密钥加密:使用RSA-4096或ECC算法(非对称加密)来加密那个AES密钥。

-

破解难度:要破解RSA-4096加密,以目前的超级计算机算力,可能需要数亿年。因此,除非黑客主动交出私钥,或者执法部门攻破其服务器并缴获密钥库,否则从数学角度暴力破解是不可能的。

若您的数据文件因勒索病毒而加密,只需添加我们的技术服务号(data788),我们将全力以赴,以专业和高效的服务,协助您解决数据恢复难题。

最理性、最科学的应对方案

深度解读:为何这是唯一的“生路”?

1. 避坑指南:为何“解密器”是二次陷阱?

您引用的建议中提到“不要浪费时间尝试网上的rox解密器”,这背后的技术逻辑非常关键:

-

在线密钥的不可破解性:.rox病毒(Weaxor家族)与旧版病毒最大的不同在于,它几乎 exclusively(排他性地)使用“在线密钥”。这意味着每一台被感染的电脑,其加密密钥都是黑客服务器动态生成的,且是独一无二的。

-

工具无效:目前市面上(包括Emsisoft、卡巴斯基等知名厂商)的免费解密工具,主要针对的是使用“通用离线密钥”的旧版病毒。对于.rox这种“一对一”的在线加密,通用的解密器在数学上无法奏效。

-

二次伤害:网络上声称能“强制解密.rox”的第三方软件,绝大多数是骗局。它们往往捆绑了木马、挖矿程序,甚至是另一种勒索病毒。一旦运行,不仅数据解不开,还会导致系统彻底崩溃或账号密码泄露。

2. 紧急止损:隔离的物理意义

“隔离”不仅仅是拔网线,它的核心目的是切断病毒的“横向移动”路径:

-

阻断加密蔓延:.rox病毒具备极强的内网扫描能力。一旦一台机器中招,它会利用PsExec、WMI等系统工具,自动寻找并加密局域网内的其他电脑、共享文件夹以及NAS存储。

-

保护备份:很多企业的备份服务器是联网的。如果不立即物理隔离(拔掉网线、断开Wi-Fi),病毒会顺着网络爬到备份服务器,将备份文件一并加密或删除(通过vssadmin删除卷影副本)。

3. 战略储备:为什么要“保存样本”?

建议中提到“将加密文件和勒索信备份到U盘”,这是为未来留一线希望:

-

等待执法突破:勒索病毒团伙终有落网的一天。历史上,执法部门(如FBI、Europol)曾成功捣毁LockBit、Hive等团伙的服务器,并泄露了密钥数据库。

-

保留唯一凭证:由于是“在线密钥”,您的解密钥匙只存在于黑客的服务器里。保留加密样本和勒索信(包含您的唯一ID),是未来如果警方缴获密钥库后,证明“这把钥匙属于我”的唯一凭证。

-

切勿修改:备份时,请务必保留文件的原始后缀(如.id[xxxx].rox)和内容,不要尝试重命名或修改文件头,以免破坏数据结构。

4. 彻底重生:重建系统的必要性

“格式化系统”听起来很痛苦,但这是根除隐患的唯一办法:

-

清除潜伏:.rox病毒往往不是单独行动的,它可能通过RDP爆破或漏洞进入。除了病毒本体,黑客可能还留下了“后门”(Webshell、远控木马)。简单的杀毒软件扫描很难清除干净这些隐蔽的持久化后门。

-

防止复发:如果不格式化重装,残留的后门可能会在几天后再次下载勒索病毒,导致“二次感染”。

91数据恢复-勒索病毒数据恢复专家,以下是2026年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.sorry勒索病毒,.rox勒索病毒,.xor勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,Devicdata-X-XXXXXX勒索病毒,.helperS勒索病毒,lockbit3.0勒索病毒,.mtullo勒索病毒,.defrgt勒索病毒,.REVRAC勒索病毒,.kat6.l6st6r勒索病毒,.[systemofadow@cyberfear.com].decrypt勒索病毒,.888勒索病毒,.AIR勒索病毒,.Nezha勒索病毒,.BEAST勒索病毒,.[TechSupport@cyberfear.com].REVRAC勒索病毒,.[xueyuanjie@onionmail.org].AIR勒索病毒,.wman勒索病毒,.[[yatesnet@cock.li]].wman勒索病毒,.[[dawsones@cock.li]].wman勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。