rox文件被加密?专业数据恢复与防御策略解析

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

在数字化浪潮席卷全球的今天,网络空间的安全防线正面临前所未有的挑战。一种名为.rox的勒索病毒,如同隐形的幽灵,在企业内网的缝隙中游走,利用系统漏洞与管理疏忽,将无数关键数据锁入加密的牢笼。它不仅是一段恶意代码,更是一面镜子,映照出我们在网络安全架构中的脆弱与盲区。

rox文件被加密?专业数据恢复与防御策略解析

案例简介:

在数字化浪潮席卷全球的今天,网络空间的安全防线正面临前所未有的挑战。一种名为.rox的勒索病毒,如同隐形的幽灵,在企业内网的缝隙中游走,利用系统漏洞与管理疏忽,将无数关键数据锁入加密的牢笼。它不仅是一段恶意代码,更是一面镜子,映照出我们在网络安全架构中的脆弱与盲区。

导言

在数字化浪潮席卷全球的今天,网络空间的安全防线正面临前所未有的挑战。一种名为.rox的勒索病毒,如同隐形的幽灵,在企业内网的缝隙中游走,利用系统漏洞与管理疏忽,将无数关键数据锁入加密的牢笼。它不仅是一段恶意代码,更是一面镜子,映照出我们在网络安全架构中的脆弱与盲区。如果您的机器遭遇勒索病毒的袭击时,我们的vx技术服务号(data788)是您坚实的后盾,共享我们的行业经验和智慧,助您迅速恢复运营。

扇区级覆盖:粉碎数据恢复软件的幻想

当文件后缀变为.rox的那一刻,绝大多数受害者的第一本能反应是寻找“后悔药”。人们习惯性地打开DiskGenius、Recuva或EaseUS等数据恢复软件,满怀希望地点击“深度扫描”,期待那些熟悉的文档能像被误删除一样重新出现在列表中。然而,面对.rox勒索病毒,这种基于传统文件删除逻辑的恢复手段不仅徒劳无功,更可能因为对底层存储机制的误解,让受害者陷入更深的绝望。要理解为何这些曾经屡试不爽的工具在勒索病毒面前彻底失效,我们必须深入磁盘的物理底层,剖析.rox病毒那冷酷而精准的“原地加密”机制。

在计算机存储的世界里,普通的“删除文件”操作其实是一种欺骗。当你按下删除键,操作系统仅仅是将文件分配表中的记录抹去,标记该文件占用的空间为“可被覆盖”,而实际的数据内容依然静静地躺在磁盘的扇区中,等待着被新数据覆盖或被恢复软件读取。这正是数据恢复软件能够起死回生的原理——它们扫描那些被标记为“空闲”但实际仍有数据的区域。然而,.rox病毒的攻击逻辑完全颠覆了这一前提。它不是在“删除”文件,而是在“篡改”文件。

.rox病毒采用了一种被称为“原地加密”的破坏策略。当病毒进程被激活,它会利用系统API直接打开目标文件的句柄,就像用户双击打开文档一样,获取读写权限。紧接着,它读取文件的原始数据流,在内存中利用高强度的AES-256算法瞬间将其转化为乱码(密文)。最关键的一步在于,病毒随后会将这些密文直接写回原文件所在的物理扇区。这一过程并非创建新文件后删除旧文件,而是直接在原址上进行“覆盖写入”。

这就好比在一张写满珍贵手稿的羊皮纸上,有人直接用涂改液覆盖了原文,并在上面写下了新的乱码。虽然羊皮纸(磁盘介质)本身还在,但原本的字迹(原始数据)已经被物理层面的新墨迹(加密数据)彻底取代。对于磁盘而言,存储该文件的磁畴极性已经被改变,原始的二进制信息在物理层面上已经不复存在。

因此,当你运行数据恢复软件时,软件扫描到的并不是“被删除的原始文件”,而是那个已经被改写过的、后缀为.rox的加密文件。软件会忠实地告诉你:“文件已找到”,但当你尝试恢复并打开它时,看到的依然是无法识别的乱码。因为恢复软件无法逆转物理覆盖,它无法从已经被加密数据占据的扇区里“变”出原始数据。

更危险的是,盲目使用恢复软件可能会带来二次伤害。全盘扫描需要大量的磁盘读取操作,而某些恢复软件在尝试修复文件系统索引时,可能会对磁盘进行写入操作。在.rox病毒尚未被彻底清除的情况下,这种读写行为可能触发病毒的再次监测,或者导致残留的病毒进程对刚刚恢复出来的文件进行二次加密。此外,如果病毒采用了“部分加密”策略(即只加密文件头部和尾部,保留中间部分),恢复软件的写入操作可能会破坏这些残留的明文片段,从而彻底断送了未来通过专业手段(如文件头修复)恢复数据的可能性。

认清“扇区级覆盖”的残酷真相,是放弃幻想、转向科学救援的第一步。对于.rox病毒受害者而言,数据恢复软件不是救命稻草,而是浪费黄金救援时间的陷阱。唯有停止对磁盘的无谓读写,保护好现场,转而寻求基于离线备份或专业底层分析的解决方案,才是在这场数字浩劫中保全数据的唯一正途。

若您的数据文件因勒索病毒而加密,只需添加我们的技术服务号(data788),我们将全力以赴,以专业和高效的服务,协助您解决数据恢复难题。

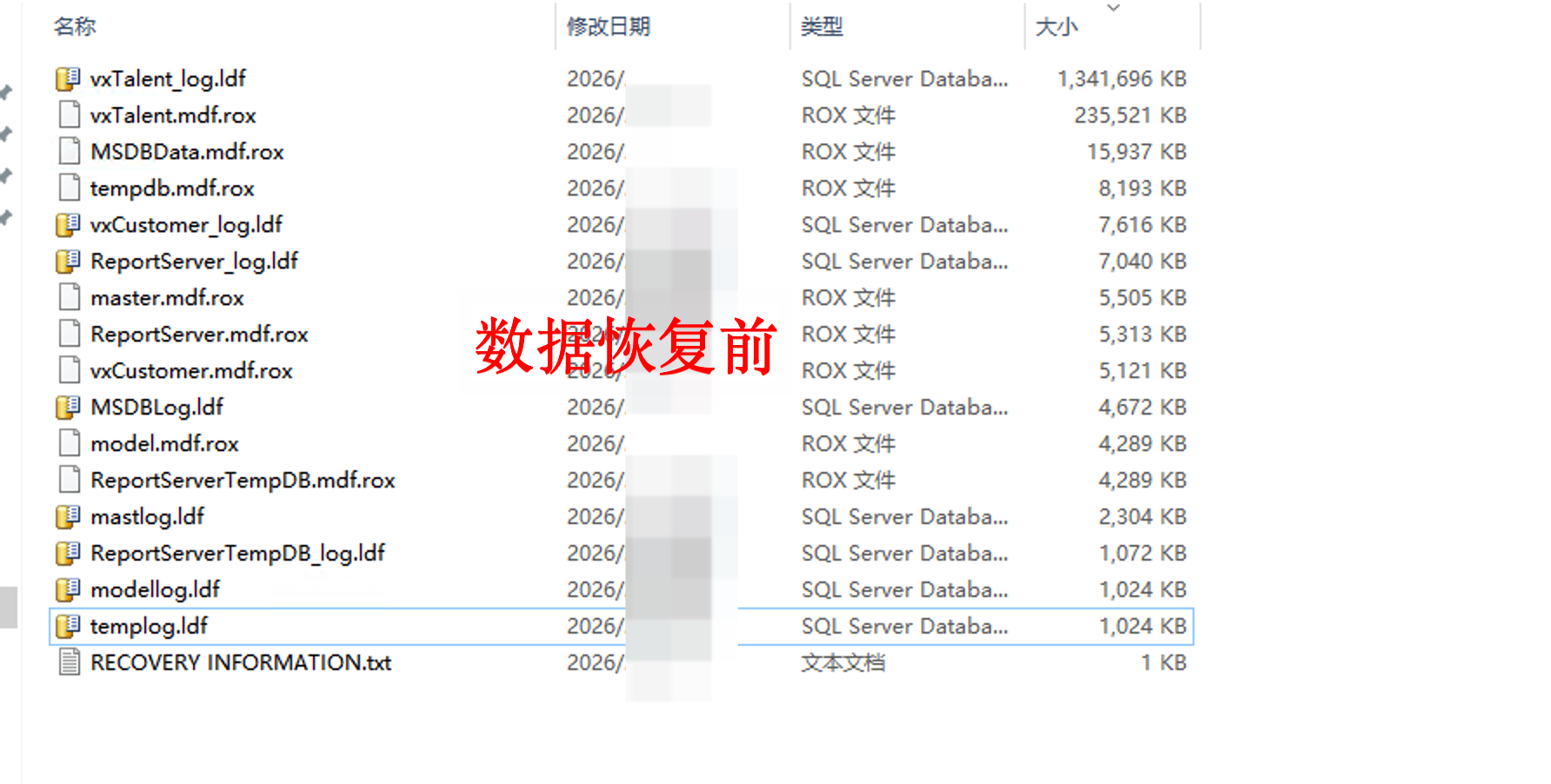

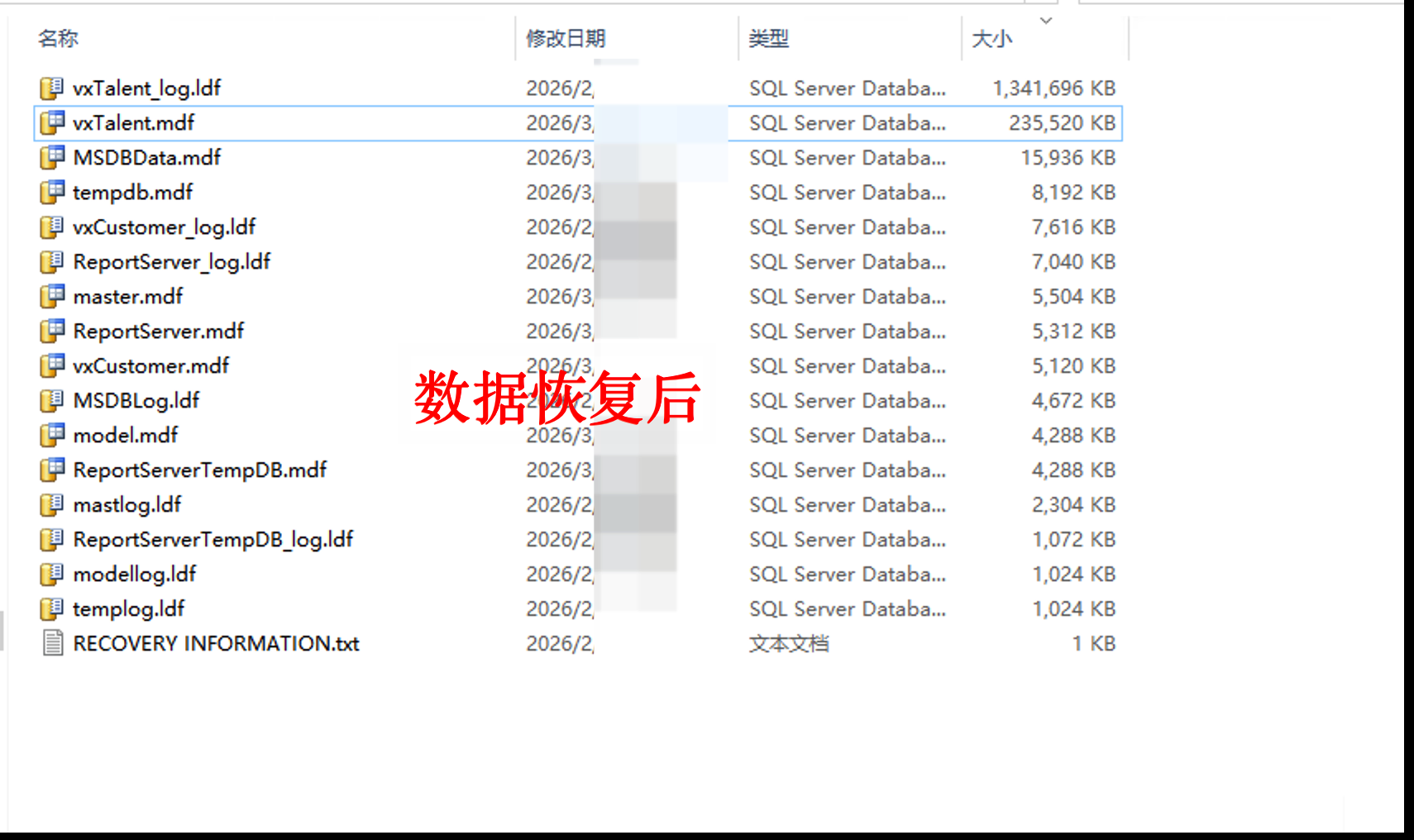

被.rox勒索病毒加密后的数据恢复案例:

如何预防ERP系统漏洞被利用?

预防ERP系统漏洞被利用,需要构建一个从外部访问控制到内部权限管理,再到持续监控和维护的纵深防御体系。核心在于让攻击者“进不来、拿不到、改不了”。