您的计算机已被sorry勒索病毒感染?恢复您的数据的方法在这里!

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

当文件后缀一夜之间变成 .sorry,数据被锁、业务停摆,勒索信冰冷地索要巨额赎金——这不仅是技术故障,更是一场生死攸关的数字危机。面对 .sorry 勒索病毒的“加密 + 窃密”双重威胁,盲目付费往往血本无归。本文将直击痛点,为您提供紧急止损、科学恢复与硬核预防的实战指南,助您在至暗时刻找回数据主动权,构建坚不可摧的安全防线。

您的计算机已被sorry勒索病毒感染?恢复您的数据的方法在这里!

案例简介:

当文件后缀一夜之间变成 .sorry,数据被锁、业务停摆,勒索信冰冷地索要巨额赎金——这不仅是技术故障,更是一场生死攸关的数字危机。面对 .sorry 勒索病毒的“加密 + 窃密”双重威胁,盲目付费往往血本无归。本文将直击痛点,为您提供紧急止损、科学恢复与硬核预防的实战指南,助您在至暗时刻找回数据主动权,构建坚不可摧的安全防线。

导言

当文件后缀一夜之间变成 .sorry,数据被锁、业务停摆,勒索信冰冷地索要巨额赎金——这不仅是技术故障,更是一场生死攸关的数字危机。面对 .sorry 勒索病毒的“加密 + 窃密”双重威胁,盲目付费往往血本无归。本文将直击痛点,为您提供紧急止损、科学恢复与硬核预防的实战指南,助您在至暗时刻找回数据主动权,构建坚不可摧的安全防线。面对勒索病毒造成的数据危机,您可随时通过添加我们工程师的技术服务号(data338)与我们取得联系,我们将分享专业建议,并提供高效可靠的数据恢复服务。

技术深潜——为什么 .sorry 这么难解?

(适合技术型读者,解释加密原理,打破“万能解密器”的幻想)

很多用户疑惑:“以前有解密工具,为什么现在没有了?”

-

算法进化:早期的勒索病毒(如旧版 STOP/Djvu)有时会在本地明文存储密钥,或者使用弱随机数生成器,导致可以被逆向破解。但 .sorry 等新变种通常采用在线密钥生成。

-

-

机制:病毒运行后,立即连接黑客的 C2 服务器,生成一对唯一的 RSA 公钥/私钥。公钥留在本地加密文件,私钥只存储在黑客服务器上,甚至根本不落地,只在内存中处理。

-

结论:这意味着没有黑客的服务器响应,本地没有任何数学方法可以反推私钥(除非算法本身有重大逻辑漏洞,这在现代加密中极少见)。

-

-

反取证技术:新版 .sorry 会主动检测虚拟机环境、调试工具(如 OllyDbg, x64dbg),一旦发现是安全人员在分析,它会立即自毁或停止加密,增加分析难度。

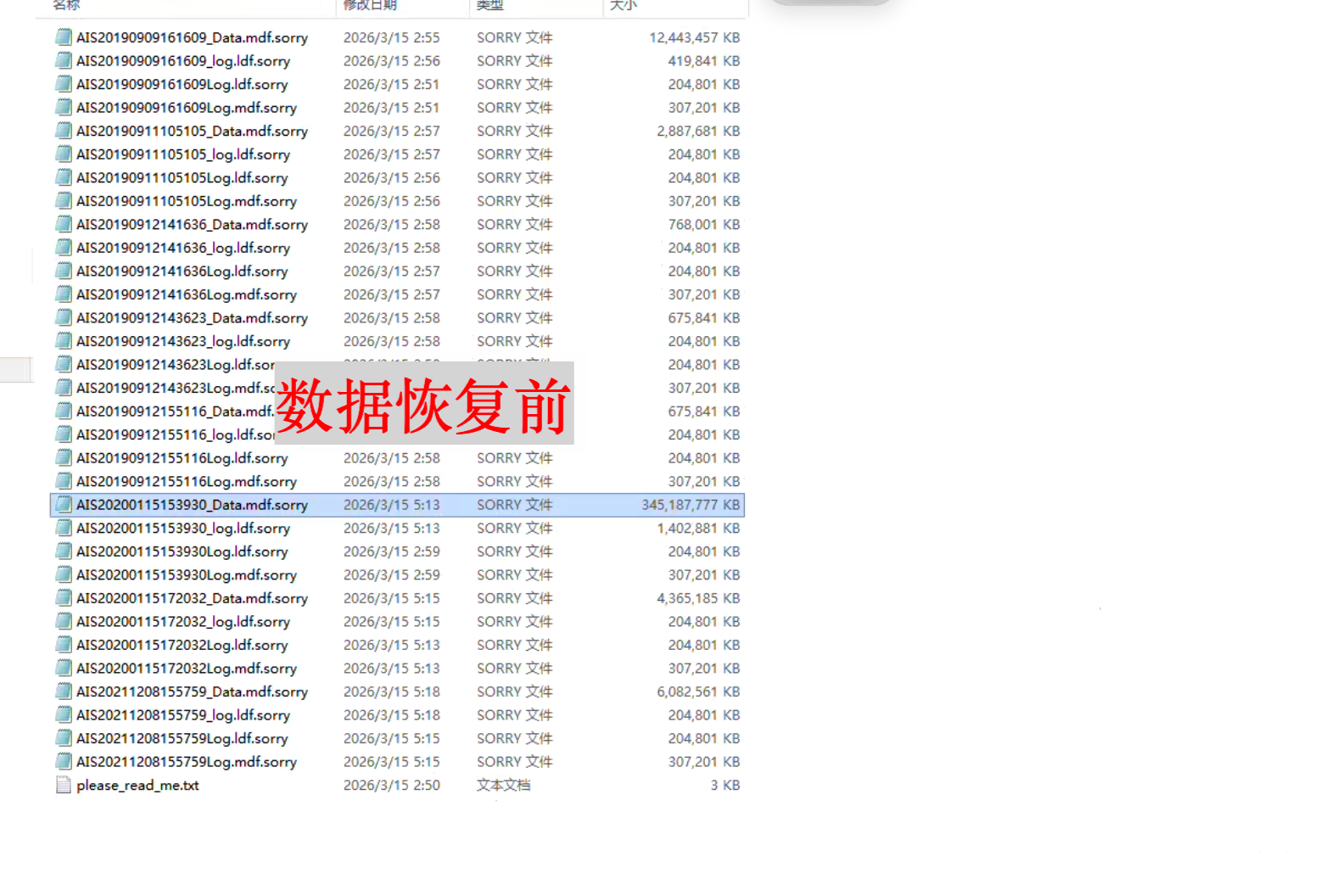

遭遇.sorry 勒索病毒的加密

2026年3月的一个周五傍晚,某知名制造企业(应要求隐名)的平静被瞬间打破。员工们惊恐地发现,电脑中所有核心图纸、财务账套数据库及客户档案的后缀竟一夜之间变成了陌生的 .sorry。桌面上赫然出现勒索信,索要比特币,否则将永久锁死数据并公开敏感信息。更绝望的是,IT团队发现连最近的离线备份也未能幸免,病毒早已潜伏多时,专门等待备份完成后才触发“绝杀”。

面对下周一可能停摆的生产线和潜在的信誉崩塌,企业陷入了至暗时刻。内部尝试多款免费解密工具均告失败,黑客采用的最新在线加密算法让本地解密成为不可能。在“付赎金”与“丢数据”的生死抉择前,企业负责人最终拨通了91数据恢复公司的应急热线。

91数据恢复团队即刻启动“红色预案”,专家携带专业设备连夜奔赴现场。首要任务是物理隔离网络,阻断病毒扩散。随后,团队将感染样本带入独立沙箱进行深度逆向分析,确认常规解密路径已断。

经过整整一夜的奋战,凌晨时分,奇迹发生。第一个重建的数据库成功挂载,熟悉的订单数据清晰呈现;紧接着,数百张关键设计图纸被完整还原,虽然部分文件名需人工核对,但内容毫发无损。最终,该企业所有的核心数据被成功找回。

这场危机不仅让企业起死回生,更促使其在91数据恢复的指导下建立了“不可变备份”与零信任防御体系。故事证明,在 .sorry 病毒的阴影下,专业的技术力量才是照亮数据重生之路的唯一曙光。

如果您的系统被勒索病毒感染导致数据无法访问,您可随时添加我们工程师的技术服务号(data338),我们将安排专业技术团队为您诊断问题并提供针对性解决方案。

被.sorry勒索病毒加密后的数据恢复案例:

实战演练——如何验证你的备份真的有用?

(适合运维团队,戳破“假备份”的泡沫)

很多企业以为自己有备份,结果恢复时发现备份文件也是 .sorry 后缀,或者备份系统本身被黑了。

-

“空气间隙”(Air Gap)测试:

-

-

你的备份是否真正离线?还是只是映射了一个网络驱动器?(网络映射驱动器会被加密)。

-

测试方法:模拟攻击场景,尝试用管理员权限删除备份,看是否成功。如果成功了,说明你的“不可变备份”配置失败。

-

-

恢复时间目标 (RTO) 实测:

-

-

不要只看备份了多少数据,要测恢复需要多久。

-

从 TB 级数据中恢复核心业务,是需要 4 小时还是 4 天?这直接决定企业的生死。

-

-

沙箱预演:在隔离的沙箱环境中先恢复一部分数据,检查是否有残留病毒,确认无误后再全量上线。

91数据恢复-勒索病毒数据恢复专家,以下是2026年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.sorry勒索病毒,.rox勒索病毒,.xor勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,Devicdata-X-XXXXXX勒索病毒,.helperS勒索病毒,lockbit3.0勒索病毒,.mtullo勒索病毒,.defrgt勒索病毒,.REVRAC勒索病毒,.kat6.l6st6r勒索病毒,.888勒索病毒,.AIR勒索病毒,.Nezha勒索病毒,.BEAST勒索病毒,.[TechSupport@cyberfear.com].REVRAC勒索病毒,.[xueyuanjie@onionmail.org].AIR勒索病毒,.wman勒索病毒,.[[yatesnet@cock.li]].wman勒索病毒,.[[dawsones@cock.li]].wman勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。