2026企业数据安全指南:防范.sorry等新型勒索病毒的铜墙铁壁

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

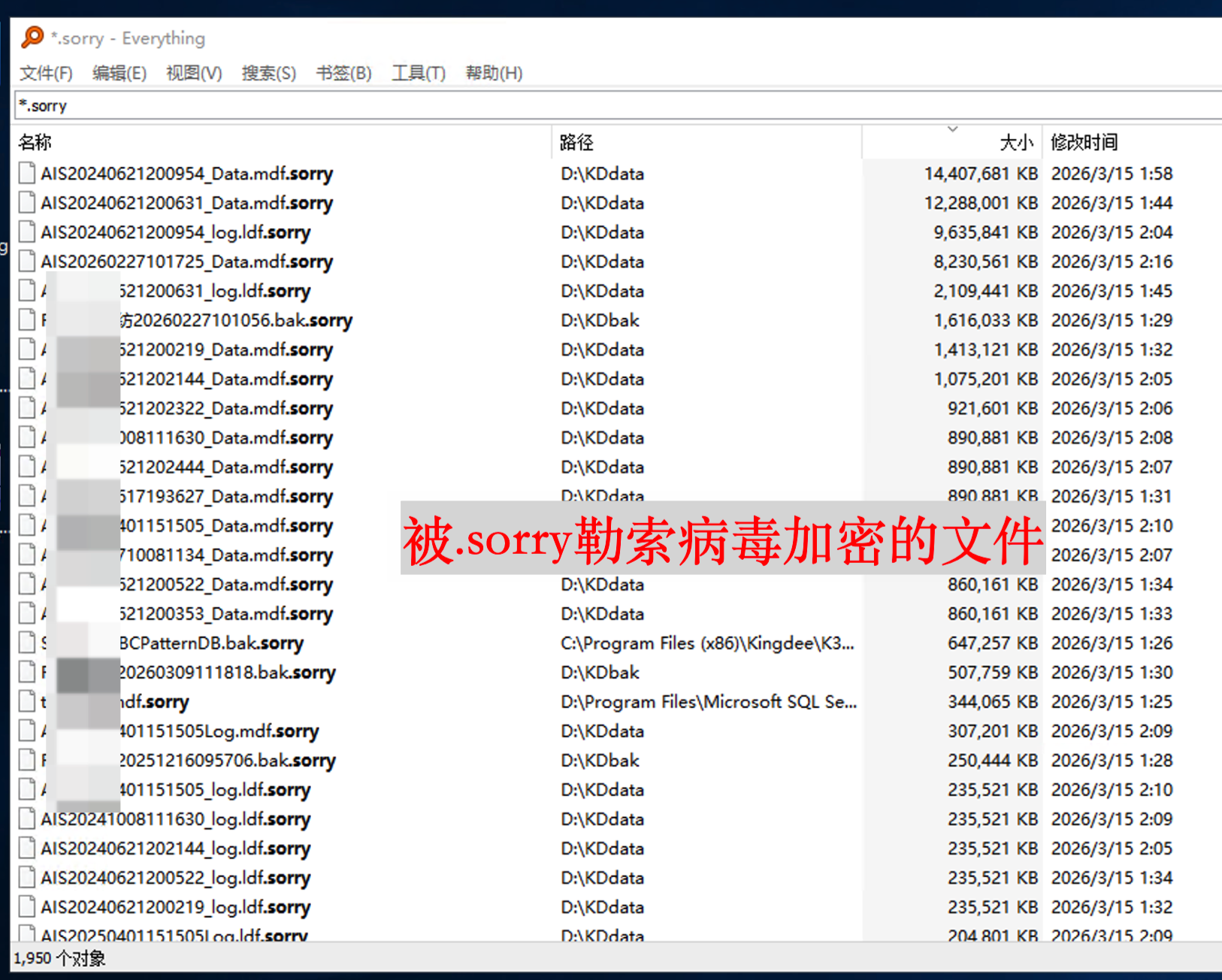

.sorry 勒索病毒最致命之处,不在于加密,而在于“绝后路”。它在锁死文件的瞬间,会自动粉碎 Windows 系统自带的“卷影副本”(最后一道免费防线),并彻底擦除所有运行日志与入侵痕迹。这种“数据加密 + 证据湮灭”的双重打击,让受害者陷入无备份、无溯源的绝境。面对这一威胁,盲目支付赎金往往人财两空。本文将深入剖析 .sorry 病毒的运作机制,揭秘专业数据恢复的技术路径,并构建一套从预防到响应的全方位防御体系。

2026企业数据安全指南:防范.sorry等新型勒索病毒的铜墙铁壁

案例简介:

.sorry 勒索病毒最致命之处,不在于加密,而在于“绝后路”。它在锁死文件的瞬间,会自动粉碎 Windows 系统自带的“卷影副本”(最后一道免费防线),并彻底擦除所有运行日志与入侵痕迹。这种“数据加密 + 证据湮灭”的双重打击,让受害者陷入无备份、无溯源的绝境。面对这一威胁,盲目支付赎金往往人财两空。本文将深入剖析 .sorry 病毒的运作机制,揭秘专业数据恢复的技术路径,并构建一套从预防到响应的全方位防御体系。

引言

.sorry 勒索病毒最致命之处,不在于加密,而在于“绝后路”。它在锁死文件的瞬间,会自动粉碎 Windows 系统自带的“卷影副本”(最后一道免费防线),并彻底擦除所有运行日志与入侵痕迹。这种“数据加密 + 证据湮灭”的双重打击,让受害者陷入无备份、无溯源的绝境。面对这一威胁,盲目支付赎金往往人财两空。本文将深入剖析 .sorry 病毒的运作机制,揭秘专业数据恢复的技术路径,并构建一套从预防到响应的全方位防御体系。如果您的机器遭遇勒索病毒的袭击时,我们的vx技术服务号(data788)是您坚实的后盾,共享我们的行业经验和智慧,助您迅速恢复运营。

.sorry 勒索病毒如何瞬间粉碎“卷影副本”

Windows 的卷影复制服务(Volume Shadow Copy Service, VSS)是系统自带的“时间机器”,允许用户在文件被修改或加密后,回溯到之前的快照版本。对于普通误删或早期勒索软件,这是免费的救命稻草。

然而,.sorry 病毒在设计之初就将破坏 VSS作为首要任务。它之所以能做到“瞬间清除”且“防止重建”,是因为它执行了一套严密的四步走攻击链:

1. 权限突围:获取 NT AUTHORITY\SYSTEM 最高权杖

普通用户甚至管理员(Administrator)权限都无法直接删除受保护的系统快照。.sorry 病毒必须首先突破这一限制。

-

利用内核漏洞:病毒常携带如 PrintNightmare (CVE-2021-34527)、ZeroLogon 或本地提权漏洞(如 CVE-2020-0796)的攻击载荷。一旦利用成功,病毒进程即可从普通的 User 或 Admin 权限提升至 NT AUTHORITY\SYSTEM。

-

绕过 UAC:在 SYSTEM 权限下,Windows 的用户账户控制(UAC)形同虚设。病毒不再需要弹窗确认,即可直接调用系统底层 API 操作受保护的资源。

-

令牌窃取:部分变种会通过注入 lsass.exe 或 svchost.exe 等系统关键进程,直接窃取其安全令牌(Token),伪装成系统服务运行,从而获得对 VSS 服务的完全控制权。

2. 服务绞杀:强制停止 VSS 核心守护进程

在拥有最高权限后,病毒不会立即删除快照,而是先“拔掉电源”,防止系统在删除过程中自动尝试修复或重建快照。

-

目标服务:病毒会遍历并强制停止以下关键服务:

-

-

Volume Shadow Copy (VSS):核心服务,负责管理快照。

-

Microsoft Software Shadow Copy Provider:软件提供者,执行具体的快照创建。

-

Windows Backup:依赖 VSS 的备份服务。

-

-

执行手段:

-

-

调用 Windows API ControlService 发送 SERVICE_CONTROL_STOP 指令。

-

或直接使用命令行工具(静默执行):

cmd

1net stop "Volume Shadow Copy" /y 2net stop "VSS" /y

-

效果:一旦服务停止,任何新的备份请求都会立即失败,现有的快照进入“孤立”状态,失去保护。

-

3. 彻底清洗:多通道并行删除快照

为了确保证据链断裂,.sorry 病毒通常不会只用一种方法,而是多管齐下,确保万无一失。它会并发执行以下三种删除指令:

-

通道 A:vssadmin 命令行工具(最常用)这是微软自带的管理工具,病毒利用它“以子之矛攻子之盾”。

cmd

1vssadmin delete shadows /all /quiet

-

-

/all:删除所有卷上的所有快照。

-

/quiet: suppressing 任何确认提示,实现静默秒杀。

-

-

通道 B:WMIC (WMI Command-line)通过 Windows 管理规范(WMI)直接操作底层对象,即使 vssadmin 被禁用,此法依然有效。

cmd

1wmic shadowcopy delete

这条指令会遍历 Win32_ShadowCopy 类的所有实例并执行删除操作。

-

通道 C:PowerShell 脚本深度清理针对更顽固的快照或特定配置,病毒会加载 PowerShell 模块进行深度清除。

powershell

1Get-WmiObject -Class Win32_ShadowCopy | ForEach-Object { $_.Delete() }

或者使用更底层的 .NET 调用直接操作卷影存储接口。

若您的数据文件因勒索病毒而加密,只需添加我们的技术服务号(data788),我们将全力以赴,以专业和高效的服务,协助您解决数据恢复难题.

绝境求生:.sorry 勒索病毒后的数据恢复启示录与防御哲学

当 .sorry 勒索病毒完成其冷酷的“VSS 歼灭战”后,留给受害者的往往是一片死寂的数字废墟。Windows 系统原本引以为傲的“卷影副本”(Volume Shadow Copies)——那道曾经无数次挽救误删文件、抵御早期病毒的免费防线,此刻已化为乌有。右键属性中“以前的版本”标签页空空如也,系统还原点荡然无存。这不仅仅是数据的丢失,更是系统自我修复能力的彻底瘫痪。

面对如此精密的“自毁式”攻击,传统的自救手段已完全失效。我们需要从技术底层重新审视危机应对策略,理解为何断电、禁重启、求专业是唯一的生路,并深刻领悟离线备份作为最后一道防线的绝对意义。

一、为什么“自救”已成奢望?VSS 机制的彻底崩塌

在 .sorry 病毒面前,依赖 Windows 自带功能进行恢复的可能性无限趋近于零,原因在于其攻击逻辑的降维打击特性:

-

根权限的绝对压制:病毒通过内核漏洞获取 SYSTEM 最高权限后,它不再是“访客”,而是变成了系统的“主人”。它有权停止任何服务、删除任何受保护的文件,包括那些连管理员都无法触碰的系统快照。

-

服务链的精准切断:VSS 不仅仅是一个功能,而是一套复杂的服务链(VSS Core, Provider, Writers)。.sorry 病毒不仅停止了主服务,还禁用了依赖项,甚至通过注册表锁死了服务的启动类型。这意味着,即便你试图手动重启服务,系统也会因配置被篡改而拒绝执行。

-

动态监控的“不死之身”:最致命的是 WMI 事件订阅机制。这就好比病毒在系统中安插了无数个“哨兵”,一旦检测到任何创建快照的尝试(无论是用户手动操作,还是备份软件自动运行),哨兵会立即触发“自毁程序”,在毫秒级时间内再次抹除新生成的快照。这种“猫鼠游戏”中,人类的操作速度永远无法战胜机器脚本。

因此,任何试图通过“控制面板”、“命令行工具”或“第三方备份软件”在线恢复数据的尝试,不仅徒劳无功,反而可能触发病毒的二次清理机制,导致仅存的微弱线索(如内存中的密钥碎片)彻底消失。

二、危机应对黄金法则:断网、禁启、待援

在确认感染 .sorry 病毒后,每一秒的犹豫都可能导致数据永久丢失。必须严格执行以下三步铁律:

1. 物理断网与断电:切断病毒的“神经中枢”

-

动作:立即拔掉网线、断开 Wi-Fi,甚至在必要时直接切断电源(针对非核心业务且无电池保护的单机)。

-

深层逻辑:

-

-

阻断横向移动:.sorry 病毒具有极强的蠕虫特性,会扫描局域网内的其他主机、共享文件夹和映射驱动器。断网是防止疫情扩散到整个企业内网的唯一物理屏障。

-

冻结 WMI 监控:虽然 WMI 脚本本地运行,但断网可以阻断病毒向命令与控制服务器(C2)发送“任务完成”信号或下载新的破坏模块。

-

防止远程擦除:部分高级变种在检测到网络连通时,会接收黑客指令进行二次加密或彻底格式化硬盘。物理隔离是切断这一遥控链条的关键。

-

2. 严禁重启系统:守护内存中的“最后火种”

-

动作:绝对不要点击“重启”或“关机”,保持当前开机状态,直到专业人员到场。

-

深层逻辑:

-

-

内存取证的关键性:.sorry 病毒使用的加密密钥(尤其是 AES 会话密钥)在加密过程中必须驻留在内存(RAM)中。虽然病毒会尝试清除日志,但内存中的数据是易失性的,且清除往往不彻底。重启电脑会导致内存断电,所有残留的密钥片段、未完成的加密上下文、甚至黑客的私钥碎片将瞬间灰飞烟灭。

-

避免触发持久化脚本:许多勒索病毒将“清理脚本”写入启动项或计划任务。重启可能触发这些脚本,对磁盘进行更深度的清洗(如多次覆写文件头),使得原本可通过底层技术恢复的数据彻底不可逆。

-

保留现场指纹:当前的进程列表、网络连接状态、加载的驱动模块都是后续取证分析的重要线索。重启将抹去这些动态证据,增加溯源和解密的难度。

-

3. 寻求专业介入:跨越文件系统层的“外科手术”

-

动作:联系如 91 数据恢复 等具备勒索病毒专项救援能力的专业机构,而非普通的 IT 运维或杀毒软件厂商。

-

深层逻辑:

-

-

跳过逻辑层,直击物理层:专业机构不会在已被破坏的 Windows 文件系统(NTFS/ReFS)层面操作,而是通过制作磁盘扇区级镜像,在只读环境下工作。他们利用十六进制编辑器直接分析磁盘底层数据结构,寻找未被覆盖的原始数据片段。

-

内存转储与密钥提取:专家会使用专业工具(如 Volatility 框架)对内存进行完整转储(Dump),从中筛选、重组残留的加密密钥。这是目前对抗 .sorry 等高级病毒最有效的解密途径之一。

-

私有算法与漏洞利用:顶级恢复机构拥有庞大的私有数据库,收录了历年被捕黑客的密钥、已逆向的病毒变种算法以及特定版本的代码漏洞。他们可能发现 .sorry 某个特定版本的随机数生成器存在缺陷,从而推导出私钥。

-

法律与保险支持:专业机构出具的详细取证报告和恢复记录,是企业向保险公司理赔、向监管机构合规汇报以及配合警方立案侦查的核心法律依据。

-

结语:从被动挨打到主动防御

.sorry 勒索病毒的 VSS 歼灭战揭示了一个残酷的现实:在高级网络威胁面前,操作系统的内置防御机制已显得脆弱不堪。依赖“右键恢复”的侥幸心理,只会让企业在灾难面前束手无策。

真正的数据安全,建立在对技术底层的深刻理解、危机时刻的冷静决断以及未雨绸缪的防御架构之上。

-

当灾难发生时:断网、禁启、求专业,守护内存中的最后希望。

-

在平时建设中:摒弃对在线备份的盲目信任,构建坚不可摧的离线/不可变备份体系。

唯有如此,企业才能在 .sorry 等高级勒索病毒的狂风暴雨中,守住数据的生命线,确保持续经营的基石不被撼动。记住,备份不是为了预防病毒,而是为了在病毒突破所有防线后,你仍有重来的底气。

91数据恢复-勒索病毒数据恢复专家,以下是2026年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀.sorry勒索病毒,.rox勒索病毒,.xor勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,Devicdata-X-XXXXXX勒索病毒,.helperS勒索病毒,lockbit3.0勒索病毒,.mtullo勒索病毒,.defrgt勒索病毒,.REVRAC勒索病毒,.kat6.l6st6r勒索病毒,.888勒索病毒,.AIR勒索病毒,.Nezha勒索病毒,.BEAST勒索病毒,.[TechSupport@cyberfear.com].REVRAC勒索病毒,.[xueyuanjie@onionmail.org].AIR勒索病毒,.wman勒索病毒,.[[yatesnet@cock.li]].wman勒索病毒,.[[dawsones@cock.li]].wman勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。