.rox勒索病毒是什么?症状、危害及最新变种介绍

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

如果你在服务器上看到一串 .docx.rox、.sql.rox、.zip.rox 的文件,别以为这只是“文件打不开”的技术故障。.rox 勒索病毒的真正破坏,在你看到这些后缀之前就已完成——它早已摸清你的网络结构、窃取核心数据、删除备份痕迹,只等按下加密按钮,让你无路可退。

名字简单,手段老辣。这正是 .rox 的可怕之处。若您的数据因勒索病毒攻击而受损且需紧急恢复,欢迎添加我们的技术服务号(data338)获取一对一解决方案,我们的专家将全程协助您完成数据抢救工作。

.rox勒索病毒是什么?症状、危害及最新变种介绍

案例简介:

如果你在服务器上看到一串 .docx.rox、.sql.rox、.zip.rox 的文件,别以为这只是“文件打不开”的技术故障。.rox 勒索病毒的真正破坏,在你看到这些后缀之前就已完成——它早已摸清你的网络结构、窃取核心数据、删除备份痕迹,只等按下加密按钮,让你无路可退。

名字简单,手段老辣。这正是 .rox 的可怕之处。若您的数据因勒索病毒攻击而受损且需紧急恢复,欢迎添加我们的技术服务号(data338)获取一对一解决方案,我们的专家将全程协助您完成数据抢救工作。

导言

如果你在服务器上看到一串 .docx.rox、.sql.rox、.zip.rox 的文件,别以为这只是“文件打不开”的技术故障。.rox 勒索病毒的真正破坏,在你看到这些后缀之前就已完成——它早已摸清你的网络结构、窃取核心数据、删除备份痕迹,只等按下加密按钮,让你无路可退。

名字简单,手段老辣。这正是 .rox 的可怕之处。若您的数据因勒索病毒攻击而受损且需紧急恢复,欢迎添加我们的技术服务号(data338)获取一对一解决方案,我们的专家将全程协助您完成数据抢救工作。

它是谁?一个偏爱“慢工出细活”的团伙

尽管 .rox 这个扩展名看起来简短甚至有些随意,但它背后并非某个临时拼凑的脚本小子,而是一个自2019年起持续活跃、组织严密的勒索犯罪团伙——Phobos。该组织不属于“广撒网”型攻击者,而是典型的“高价值目标猎手”,其运营逻辑更接近一家追求客户转化率的“数字绑架公司”:不求感染数量,只求单笔赎金最大化。

与 LockBit 或 BlackCat 等依赖 RaaS(勒索即服务)平台自动分发载荷的团伙不同,Phobos 的绝大多数攻击都由核心成员或附属团队手动执行。他们不会在暗网上大肆宣传,也很少参与勒索排行榜竞争,却长期稳定地针对防御薄弱但具备支付能力的组织——如地方医院、中小制造企业、教育机构、县级政府部门等。

他们的攻击流程高度标准化,且充满战术耐心,通常分为五个阶段:

第一阶段:入口选择——专挑最松的门Phobos 几乎从不依赖零日漏洞。他们首选入口是暴露在公网且使用弱密码的远程桌面(RDP)服务。自动化工具会扫描全球开放的 3389 端口,并尝试 admin/123456、Administrator/password、guest/Password123 等组合。一旦成功登录一台普通员工电脑,就获得了进入内网的跳板。部分案例中,他们也会利用未修补的 Exchange 或 Print Spooler 漏洞,但 RDP 始终是主力通道。

第二阶段:权限提升与横向移动——从访客变管理员登录后,攻击者会立即上传轻量级工具包,其中 Mimikatz 是标配。该工具可从 Windows LSASS 进程内存中提取明文密码或 NTLM 哈希。若当前账户属于域用户,他们便能迅速提权至域管理员级别。随后,通过 PsExec、WMIC 或 PowerShell Remoting,从初始主机跳转到文件服务器、数据库服务器、备份设备等关键系统。这一过程可能持续数小时,期间操作节奏明显带有“人工思考”特征——比如执行一条命令后等待几分钟再继续,而非脚本式的连续轰炸。

第三阶段:数据测绘与价值评估——摸清你的命脉在哪这是 Phobos 区别于自动化病毒的核心环节。他们不会盲目加密,而是像一名内部审计员般细致勘察:

-

使用 dir /s *财务* *合同* *客户* 搜索高价值目录;

-

尝试连接 SQL Server、MySQL,验证能否导出完整数据库;

-

浏览共享盘结构,识别 HR、研发、财务等敏感部门路径;

-

甚至打开几个 Excel 文件确认内容是否包含身份证号、银行账号等可勒索信息。在此过程中,他们还会检查是否有 Veeam、Acronis、Windows Server Backup 等任务正在运行——因为这些意味着“恢复可能”,必须优先摧毁。

第四阶段:清除痕迹与断后路——确保你无路可退在确认目标价值足够高后,攻击者会系统性清除所有恢复路径:

-

执行 vssadmin delete shadows /all 彻底删除卷影副本;

-

清空 Windows 安全日志、系统日志,掩盖登录和操作痕迹;

-

终止备份软件相关进程和服务;

-

部分新变种还会遍历 OneDrive、MEGA 等云同步客户端的本地缓存,将加密后的垃圾文件同步上传,污染云端备份。

第五阶段:时机选择与执行——在最痛的时候出手一切准备就绪后,他们并不急于行动。通常会选择周五深夜、节假日前夜或月底结账日凌晨启动加密程序。此时 IT 人员已下班,业务系统处于静默状态,而等到周一全员开工时,整个运营链条已陷入瘫痪——这正是他们精心计算的“最大杀伤窗口”。

加密完成后,会在每个被处理的目录下放置 README.txt,内容包含唯一受害者 ID(如 PHB-20260215-A7K9F2)、联系邮箱(近年多用 ProtonMail、Cock.li 等匿名服务)及赎金金额(普遍在 $8,000–$40,000 之间)。更重要的是,自2023年起,Phobos 普遍实施“双重勒索”:在加密前,已将敏感数据打包上传至暗网或云存储,并在沟通中展示真实文件截图,甚至威胁向监管机构举报数据泄露。

这种“慢工出细活”的模式,使得 Phobos 的单次攻击成本虽高,但成功率和赎金支付率也远高于自动化团伙。对他们而言,时间不是成本,而是投资——只要能确保拿到钱,多花两天侦察完全值得。

而对防御者来说,真正的突破口,恰恰在于这段潜伏期。因为在这几十个小时里,攻击者虽然隐蔽,却必然留下数字足迹:异常 RDP 登录、Mimikatz 执行、PsExec 横向连接、大量文件读取……发现得越早,损失就越小。

面对勒索病毒造成的数据危机,您可随时通过添加我们工程师的技术服务号(data338)与我们取得联系,我们将分享专业建议,并提供高效可靠的数据恢复服务。

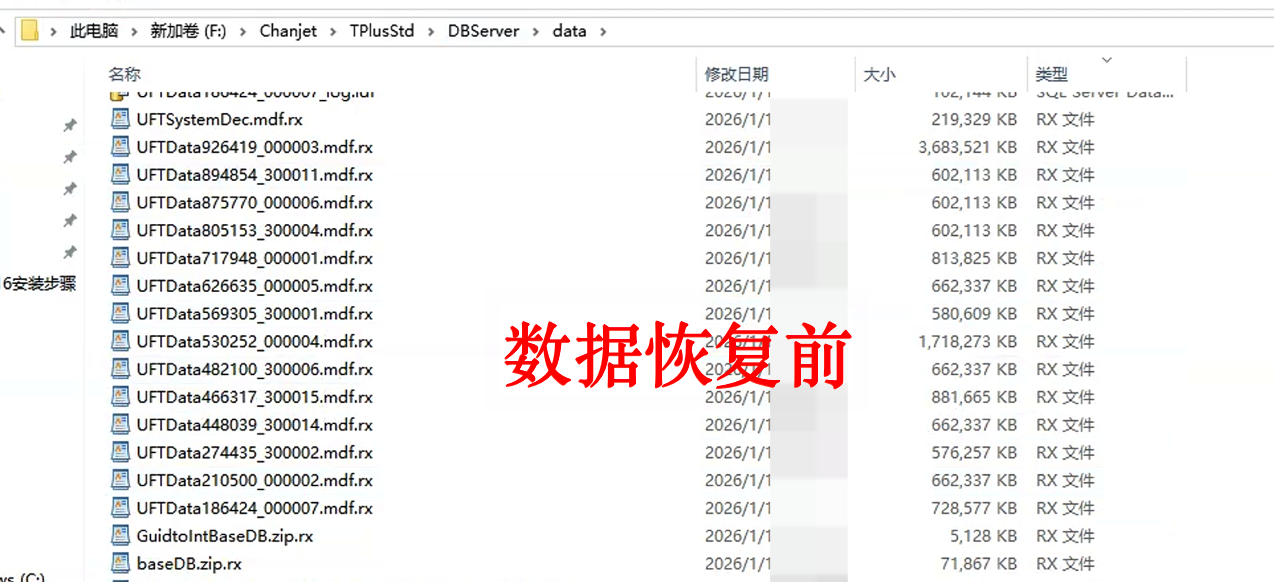

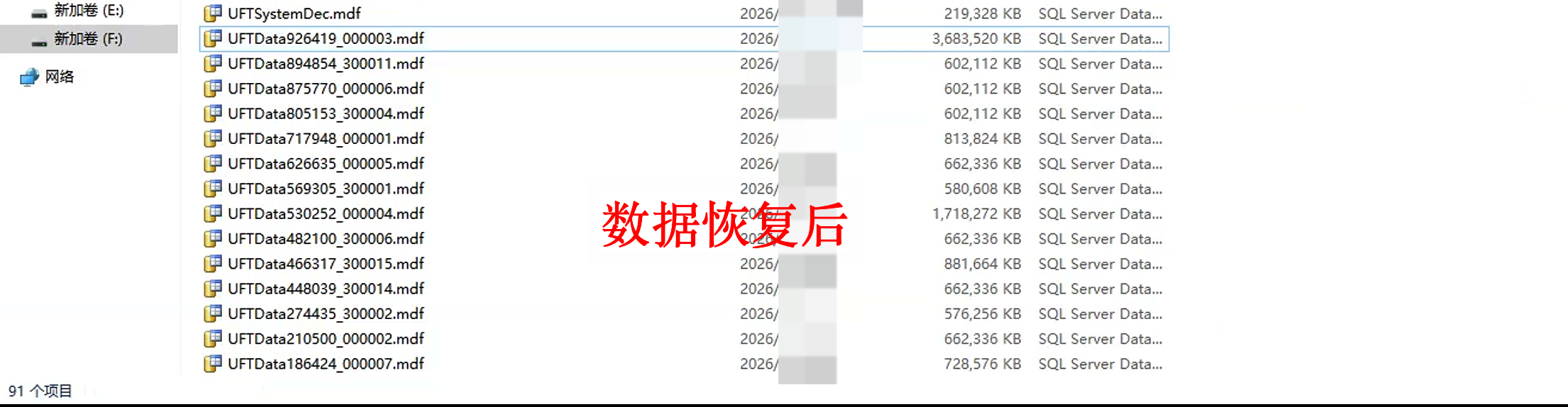

被.rox勒索病毒加密后的数据恢复案例:

加密之后,还能做什么?

首先要认清现实:目前没有公开可用的 .rox 解密工具。因其使用标准 AES+RSA 加密,私钥由攻击者严格离线保管,技术上几乎无法破解。

但这不意味着束手无策。可行的恢复路径取决于你在攻击前做了什么:

✅ 如果你有真正离线的备份

指从未接入网络、未挂载、未同步的存储介质(如每周五手动拷贝后拔掉的移动硬盘),这是最可靠的恢复来源。

⚠️ 如果你依赖云同步或自动备份

需极度谨慎——.rox 会主动扫描 OneDrive、Dropbox 等本地缓存目录,并将加密后的垃圾文件同步上传。许多企业因此“备份也被感染”。