警惕勒索病毒的最新变种.wxr,您需要知道的预防和恢复方法。

- 客户名称:国内某公司

- 售前服务顾问:谢顾问

- 恢复工程师:刘工

- 恢复工期:一天

- 恢复范围:一台服务器

- 恢复率:100%

2025年3月,家居软件行业龙头志邦软件遭遇重大网络安全事故——其核心业务系统被.wxr勒索病毒攻陷,导致全公司网络文件被加密,业务运营陷入瘫痪。这一事件不仅暴露了企业数据安全的脆弱性,更揭示了勒索病毒攻击手段的持续进化。本文将从病毒特征、数据恢复技术、防御体系构建三个维度,系统解析.wxr勒索病毒的应对策略。

警惕勒索病毒的最新变种.wxr,您需要知道的预防和恢复方法。

案例简介:

2025年3月,家居软件行业龙头志邦软件遭遇重大网络安全事故——其核心业务系统被.wxr勒索病毒攻陷,导致全公司网络文件被加密,业务运营陷入瘫痪。这一事件不仅暴露了企业数据安全的脆弱性,更揭示了勒索病毒攻击手段的持续进化。本文将从病毒特征、数据恢复技术、防御体系构建三个维度,系统解析.wxr勒索病毒的应对策略。

引言

2025年3月,家居软件行业龙头志邦软件遭遇重大网络安全事故——其核心业务系统被.wxr勒索病毒攻陷,导致全公司网络文件被加密,业务运营陷入瘫痪。这一事件不仅暴露了企业数据安全的脆弱性,更揭示了勒索病毒攻击手段的持续进化。本文将从病毒特征、数据恢复技术、防御体系构建三个维度,系统解析.wxr勒索病毒的应对策略。若您的数据因勒索病毒攻击而受损且需紧急恢复,欢迎添加我们的技术服务号(data338)获取一对一解决方案,我们的专家将全程协助您完成数据抢救工作。

一、.wxr勒索病毒的技术特征与传播路径

1.1 病毒技术特征

.wxr勒索病毒属于Weaxor家族变种,采用AES-256与RSA-4096混合加密算法,对文件进行双重加密。其核心特征包括:

-

文件标记:加密后文件添加".wxr"后缀,桌面生成"RECOVERY_INFO.txt"勒索信,要求72小时内支付比特币赎金,否则删除解密密钥。

-

系统破坏:攻击者会清除Windows事件日志、禁用系统恢复功能,并修改电源计划为高性能模式以加速加密进程。

-

持久化驻留:通过注册表HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run添加自启动项,确保重启后继续执行。

1.2 典型传播路径

-

供应链攻击:2025年4月,某财务软件被曝存在SQL注入漏洞,攻击者通过keyEdit.aspx接口植入.wxr病毒,导致300余家企业受感染。

-

钓鱼邮件:伪装成"年度审计报告"的PDF附件,实际为携带宏病毒的Excel文件,用户启用宏后触发感染。

-

移动介质:某制造业企业因员工使用感染病毒的U盘,导致内网120台终端被加密。

二、数据恢复技术路线

2.1 备份恢复:最优解但需前置投入

-

3-2-1备份原则:保持3份数据副本,存储在2种不同介质,其中1份为离线存储。

-

云备份验证:某金融企业通过定期测试AWS S3与本地NAS的同步功能,在遭遇攻击后4小时内完成业务恢复。

-

关键操作:恢复前需使用LiveCD环境扫描确认系统无残留病毒,避免备份数据二次污染。

2.2 数据恢复工具实战

-

720全功能数据恢复软件:

-

-

技术原理:通过分析文件系统元数据,定位被删除的原始文件碎片。

-

操作流程:

-

-

断网后使用PE系统启动

-

对加密分区进行深度扫描

-

预览确认文件完整性后恢复

-

-

案例:某律所通过该工具恢复85%的.wxr加密文档,成功率取决于文件删除后的磁盘写入量。

-

-

易我数据恢复:

-

-

优势:支持RAW恢复模式,可处理目录结构损坏的文件。

-

限制:对全盘加密场景效果有限,需结合其他技术手段。

-

2.3 专业解密服务

-

解密可行性评估:需提交加密文件样本至专业机构,通过分析加密算法实现方式判断是否可破解。

-

典型案例:2025年5月,某安全团队利用Weaxor家族密钥生成漏洞,成功解密某制造企业的研发图纸,节省赎金支出。

当重要文件被勒索软件锁定时,可第一时间联系我们的技术服务号(data338)。我们承诺7×24小时响应,为您制定高效的数据解密与修复计划。

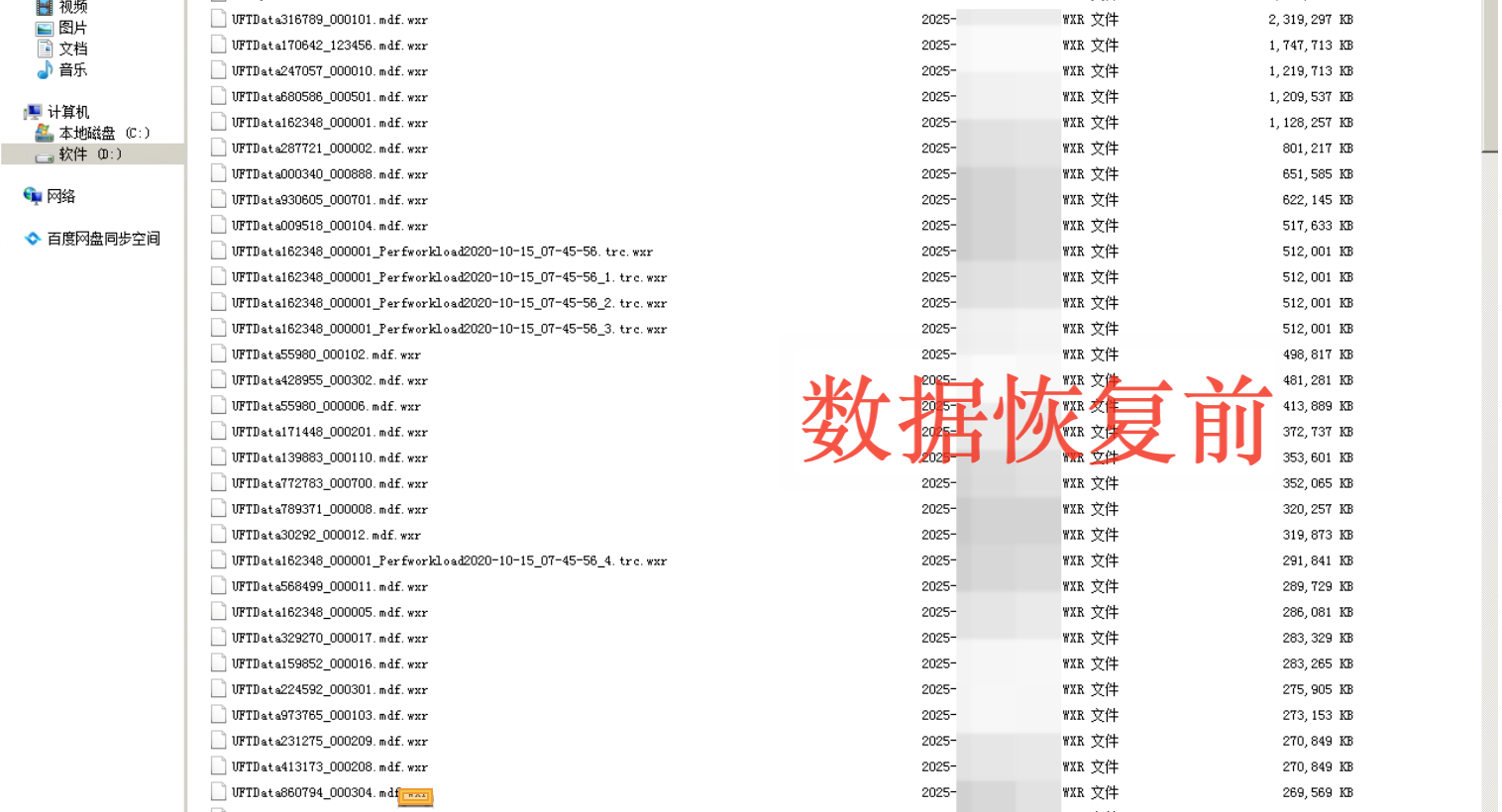

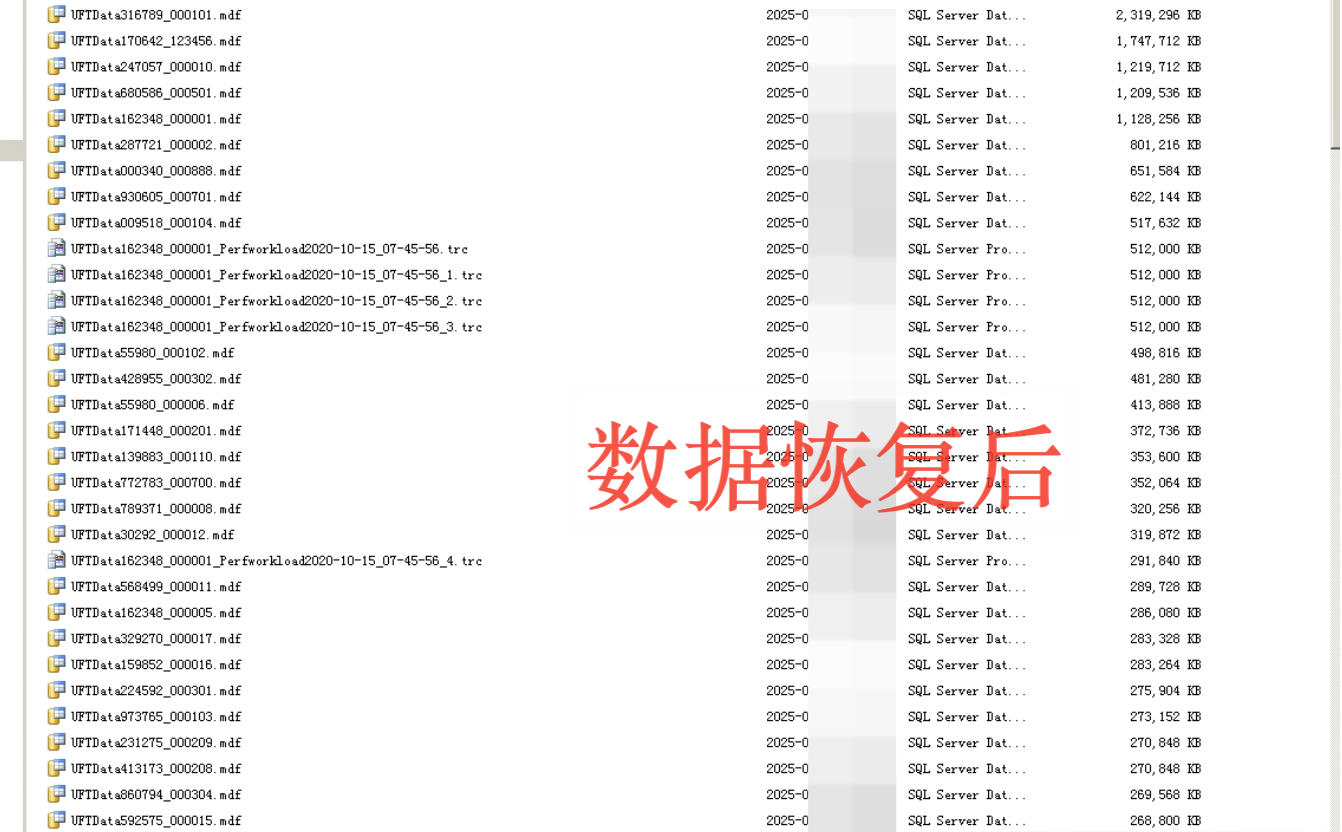

被.wxr勒索病毒加密后的数据恢复案例:

三、立体化防御体系构建

3.1 终端防护

-

EDR解决方案:部署具备行为分析能力的终端检测响应系统,实时监控异常进程。

-

应用控制:禁用PowerShell直接执行脚本,限制Office宏运行权限。

-

内存保护:启用Windows Defender Exploit Guard,阻止无文件攻击。

3.2 网络防护

-

零信任架构:实施基于身份的访问控制,所有网络流量需经过SDP网关验证。

-

邮件安全:部署SEIM(安全电子邮件网关),拦截包含可执行附件的邮件。

-

威胁情报:订阅CTI(网络威胁情报)服务,及时获取.wxr家族IOC指标。

3.3 人员培训

-

钓鱼模拟:每季度开展红蓝对抗演练,2024年某企业通过模拟攻击将员工点击率从32%降至5%。

-

安全意识:制定《数据安全操作手册》,明确禁止使用个人设备访问企业资源。

四、应急响应黄金流程

4.1 感染初期处置

-

断网隔离:物理断开网线,关闭Wi-Fi与蓝牙。

-

样本采集:使用FTK Imager获取内存镜像与磁盘快照。

-

影响评估:通过Splunk日志分析确定感染范围。

4.2 系统恢复步骤

-

重装系统:使用干净介质安装操作系统,避免使用原系统镜像。

-

补丁修复:优先安装微软MS17-010等高危漏洞补丁。

-

数据恢复:按备份优先级(业务系统>文档>多媒体)逐步恢复。

4.3 事后改进

-

根因分析:通过Mandiant等工具进行攻击链溯源。

-

策略优化:调整防火墙规则,封禁已知C2服务器IP。

五、未来防御趋势

随着量子计算技术的发展,传统加密算法面临挑战。企业需提前布局:

-

后量子密码:试点NIST标准化的CRYSTALS-Kyber算法。

-

AI防御:部署基于深度学习的异常检测系统,识别未知勒索变种。

-

区块链备份:探索IPFS去中心化存储,降低单点故障风险。

2025年的网络安全战场,已从被动防御转向主动免疫。企业唯有构建"技术-管理-人员"三位一体的防护体系,方能在勒索病毒的持续进化中守护数据资产安全。

91数据恢复-勒索病毒数据恢复专家,以下是2025年常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展,。

后缀.wxr勒索病毒, weax勒索病毒,.wex勒索病毒,.wax勒索病毒,.spmodvf勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.taps勒索病毒,.peng勒索病毒,.mallox勒索病毒,.DevicData勒索病毒,.helper勒索病毒,lockbit3.0勒索病毒,.backups勒索病毒,.reco勒索病毒,.bruk勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,.[[Ruiz@firemail.cc]].peng勒索病毒,.[[Watkins@firemail.cc]].peng勒索病毒,.REVRAC勒索病毒,.kat6.l6st6r勒索病毒,.Darkness勒索病毒,.888勒索病毒,.AIR勒索病毒,[xueyuanjie@onionmail.org].AIR勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,智邦国际软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

如需了解更多关于勒索病毒最新发展态势或需要获取相关帮助,您可关注“91数据恢复”。